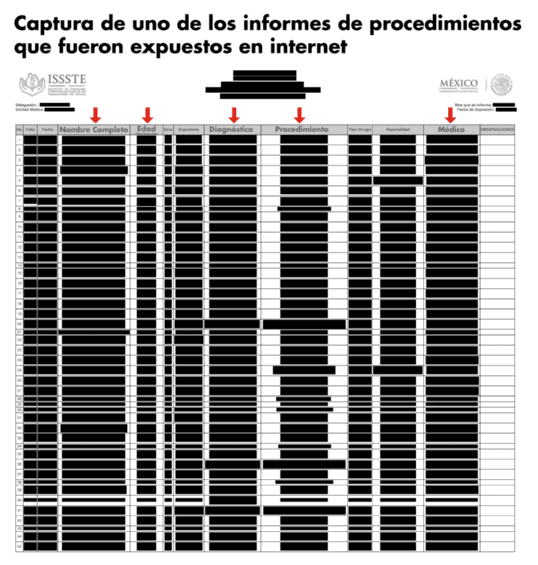

Una serie de documentos con información sensible de pacientes del ISSSTE se encontraba disponible a través de los motores de búsqueda en internet. Además de contener datos personales, como nombre y edad, la información expuesta revelaba datos sensibles, como el diagnóstico que recibió cada paciente y el procedimiento quirúrgico al que fue sometido.

Varios informes de procedimientos realizados por día en el Instituto de Salud y Seguridad para los Trabajadores del Estado (ISSSTE) fueron indexados por los motores de búsqueda en internet Google, Yahoo! y Bing, que son los más utilizados. La información contenida en estos informes se encontraba almacenada sin contraseña u otra medida de seguridad y expuso tablas con datos personales y datos sensibles de los pacientes.

Los documentos contenían nombre completo, sexo y edad de los pacientes, pero sobre todo datos sensibles como el diagnóstico que recibió cada uno y el procedimiento quirúrgico al que fue sometido. También quedaron expuestos datos personales de los médicos que atendieron a estos pacientes.

La dirección electrónica a uno de estos reportes de procedimientos fue dada de baja a las pocas horas de haberse hecho pública en Twitter por un usuario de esa red social el jueves 13 de agosto, pero ese documento y varios más se han mantenido expuestos en la memoria caché de buscadores como Google, Yahoo.com.mx y Bing desde entonces. El usuario eliminó el tuit que contenía el enlace.

La memoria caché es un repositorio en donde se almacenan copias de las páginas web cuando son visitadas por los rastreadores de las plataformas de búsqueda para su indexación.

No parece haber ningún esfuerzo por parte del ISSSTE para eliminar los documentos de la memoria caché de los buscadores. Se pudo verificar la existencia de siete enlaces con un total de 551 perfiles de pacientes del ISSSTE.

Se desconoce cuánto tiempo estos documentos han estado disponibles en internet sin contraseñas ni protecciones. El rastreador del buscador Bing realizó la primera consulta a uno de estos enlaces el 3 de abril de 2020, mientras que la última visita fue realizada el 19 de julio, según datos de esa plataforma propiedad de Microsoft.

Esta exposición de datos sensibles por parte del ISSSTE se suma a otro incidente del mismo tipo protagonizado por la Secretaría de la Función Pública a principios de julio de 2020. Mientras que la Función Pública, que tiene la encomienda de vigilar el actuar de los funcionarios públicos, expone información confidencial; el ISSSTE, que debe proveerles servicios de salud y seguridad social, exhibe su información de salud.

Mala configuración, sin contraseñas

El usuario en Twitter que primero publicó sobre el incidente, conocido como ov3rflow1, se dedica a investigar exposiciones de datos, vulnerabilidades en sistemas y fallas de seguridad informática. El hallazgo dio resultado de usar los operadores de búsqueda que Google ofrece. Estos comandos, combinados con frases o palabras clave específicas en el área de seguridad de la información, son conocidos como Google dorks.

Este investigador aseguró que los documentos del ISSSTE se indexaron en Google y los otros buscadores debido a una mala configuración del fichero robots.txt, que es el archivo que los rastreadores (Googlebot, Bingbot y Slurp de Yahoo!) usan para rastrear y evaluar contenidos indexables. Otra funcionalidad de seguridad no implementada añadió el investigador, fue que las páginas no estaban protegidas por contraseñas, por lo que su búsqueda, en lugar de arrojar un error 403 de no autorización, arrojó información, en este caso personal y sensible.

“No puedo afirmar si se trata de un descuido por parte del desarrollador o un acto intencional, lo que sí te puedo decir es que esa data era alcanzable por cualquiera que conociera los puntos finales (URL) y que, al no estar protegidos por una contraseña o alguna medida de protección, estos quedaban al descubierto”, dijo.

No obstante, ya que el instituto optó por retirar los enlaces, aunque mantuvo los que están alojados en la memoria caché de los buscadores, el investigador cree que esta exposición es producto de un error de configuración que los dejó accesibles al público, cuando no deberían estarlo.

Créditos: El Economista