Un especialista en seguridad británico reportó el hallazgo de una vulnerabilidad en Shazam, la popular aplicación de reconocimiento de música, que permitiría a los actores de amenazas extraer los datos de ubicación de un usuario mediante el envío de una URL maliciosa. La falla reside en la app para iOS y Android.

Como recordará, esta aplicación puede identificar el nombre de canciones, películas y programas de TV empleando una pequeña muestra de audio captado por el micrófono del dispositivo gracias a la tecnología “deeplink”. El experto menciona que la falla existe debido a que un deeplink exportado que carga sitios web en un navegador integrado en Shazam no valida sus parámetros correctamente, lo que podría desencadenar en el compromiso de la aplicación.

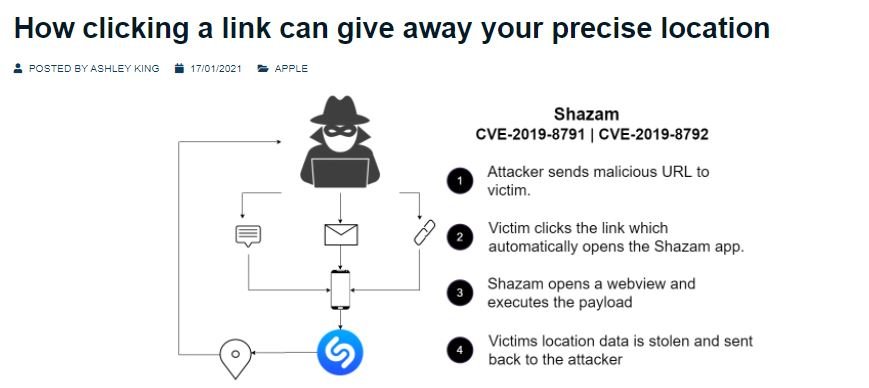

Los hackers maliciosos podrían explotar la falla enviando una URL maliciosa que será abierta por Shazam cuando el usuario objetivo haga clic en el enlace. Posteriormente Shazam abrirá WebView, su navegador integrado, y ejecutará la carga útil, lo que derivará en el envío de los datos de ubicación del dispositivo a un servidor controlado por los atacantes.

Al momento de su corrección, la falla podría haber afectado a los más de 100 millones de usuarios de Shazam. La vulnerabilidad fue corregida después de que Apple adquiriera la app, aunque se menciona que la compañía no consideró que este reporte cumpliera con los requisitos establecidos en su programa de recompensas, por lo que el investigador no fue compensado.

Al llevar su reporte a Google, el investigador recibió una respuesta similar: “Google no considera la filtración de datos de ubicación como un riesgo de seguridad grave”, menciono el experto. No obstante, la compañía mencionó a través de Play Store que los usuarios podrían ver sus datos de ubicación expuestos si no usaban la versión más reciente de Shazam.

Créditos: Alisa Esage