Emotet es uno de los malware más extendidos en la industria tecnológica. Un desarrollo que nació como troyano bancario y que ha evolucionado en múltiples formatos y ataques, llegando a afectar algunos meses al 17% de empresas españolas.

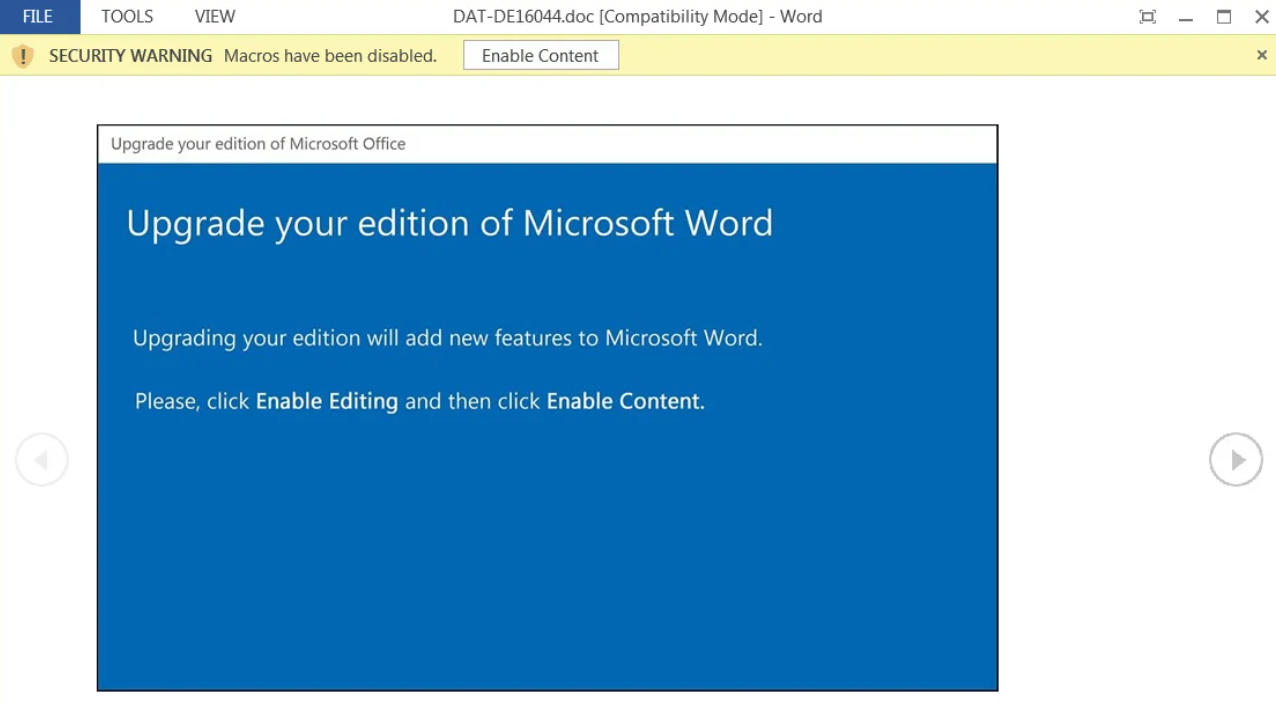

Ahora llega en otra variante, a modo de un mensaje de la suite ofimática Microsoft Office que indica que una de sus aplicaciones principales, Microsoft Word, debe actualizarse para agregar «nuevas funciones».

Emotet se propaga a través de correos electrónicos que contienen documentos de Word con macros maliciosas. Al abrir estos documentos, su contenido intentará engañar al usuario para que habilite las macros, descargar el malware e instalarse en las computadoras. Una vez infectadas, Emotet utilizará la computadora para enviar correos electrónicos no deseados y, en última instancia, instalará otros tipos de malware para posibilitar ataques de ransomware en la red de la víctima.

Emotec en Microsoft Word

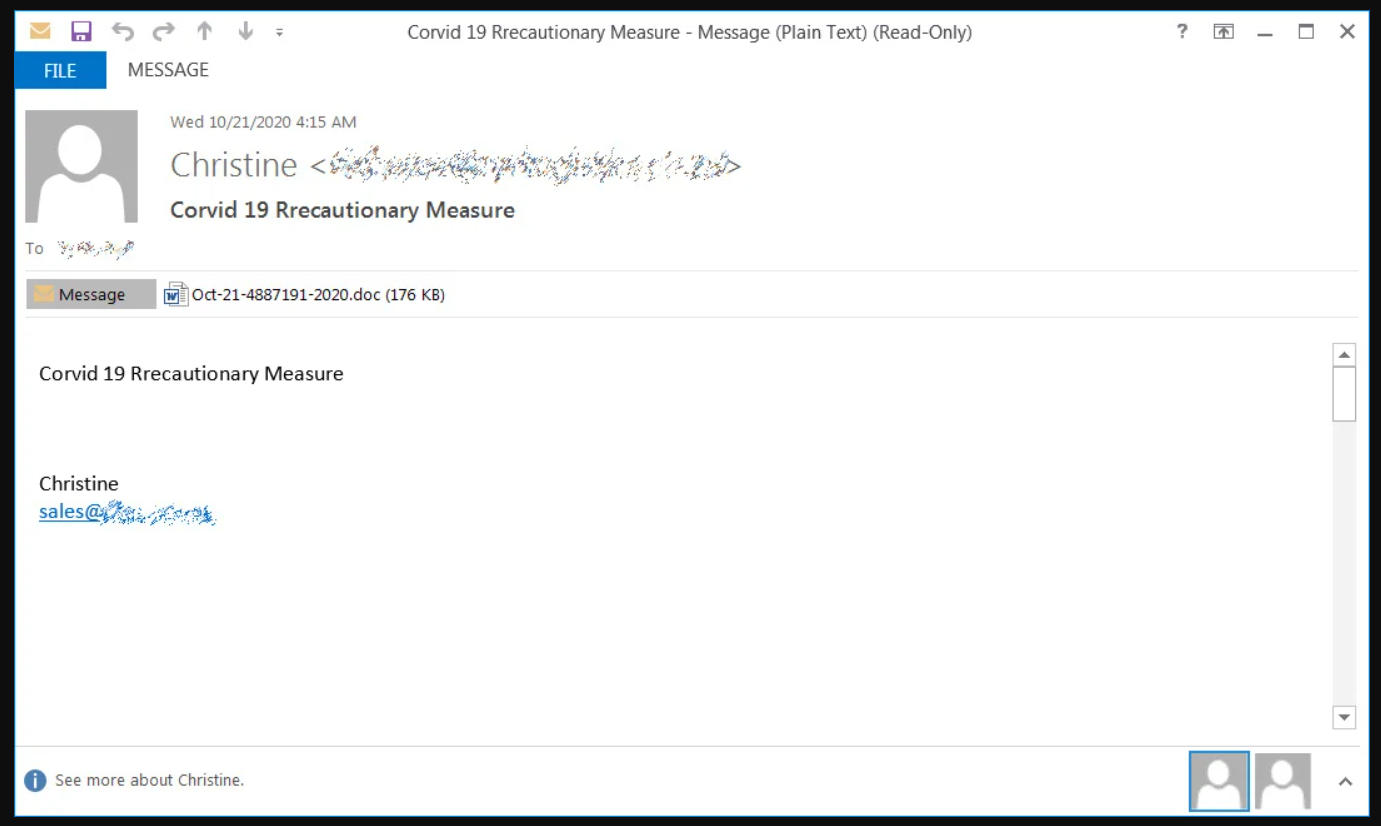

Las campañas de spam de Emotet utilizan una variedad de señuelos para engañar a los destinatarios con el fin que abran los archivos adjuntos, como hacerse pasar por facturas, avisos de envío, currículums, órdenes de compra o incluso información de temas mediáticos como desgraciadamente sucede con la pandemia del COVID-19.

Adjuntos a estos correos electrónicos no deseados hay archivos adjuntos maliciosos de Word (.doc) o enlaces para descargar uno. Cuando se abren, estos archivos adjuntos pedirán al usuario que ‘Habilite contenido’ para que se ejecuten macros maliciosas para instalar el malware Emotet en la computadora de la víctima.

Para engañar a los usuarios Emotet utiliza varios diseños o plantillas de documentos que muestran una advertencia al usuario. Esta semana se ha descubierto una nueva plantilla que se hace pasar por un mensaje de Microsoft Office que indica que Microsoft Word debe actualizarse para agregar una nueva función. Estas macros maliciosas descargarán e instalarán el malware Emotet en la carpeta %LocalAppData%.

Emotet es un malware tan extendido como peligroso, ya que instala otros desarrollos maliciosos como Trickbot y QBot en la computadora de la víctima. Cuando se instalan, TrickBot y QBot intentarán robar contraseñas almacenadas, información bancaria y otra información variada, pero también suelen provocar ataques de ransomware Conti (TrickBot) o ProLock (QBot).

Es importante que los usuarios de correo electrónico reconozcan las plantillas de documentos maliciosas utilizadas por Emotet y en general desconfiar de todo correo no deseado. Por supuesto, nada de descargar y ejecutar archivos adjuntos, y mucho menos estos documentos con macros, sumamente peligrosos.

Créditos: Muy Seguridad