Un día después de lanzar el paquete de actualizaciones mensual, Microsoft ha reconocido otra vulnerabilidad de ejecución remota de código en el componente Windows Print Spooler, ha agregado que está trabajando para solucionar el problema en una próxima actualización de seguridad.

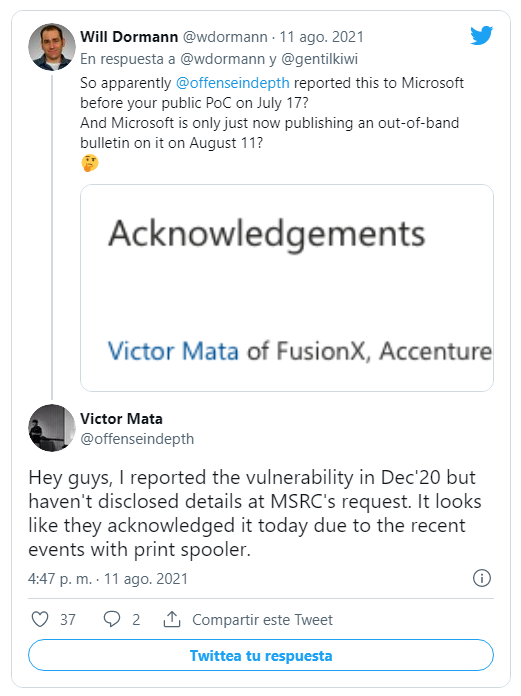

Registrada como CVE-2021-36958, obteniento una puntuación CVSS de 7.3. La vulnerabilidad todavía sin parchear es la última en unirse a una lista de errores conocidos colectivamente como PrintNightmare que han plagado el servicio de impresión y han salido a la luz en los últimos meses. Victor Mata, de FusionX, Accenture Security, ha sido a quien ha descubierto e informado sobre este fallo. «El problema fue revelado a Microsoft en diciembre de 2020.»

Hay que remarcar que, desde ese momento, Microsoft ha lanzado actualizaciones para cambiar el comportamiento predeterminado de Apuntar e imprimir, impidiendo efectivamente que los usuarios que no son administradores instalen o actualicen controladores de impresora nuevos y existentes utilizando controladores de una computadora o servidor remoto sin primero elevarse a un administrador.

«Existe una vulnerabilidad de ejecución remota de código cuando el servicio Windows Print Spooler realiza incorrectamente operaciones de archivos privilegiados».

«Un atacante que aproveche con éxito esta vulnerabilidad podría ejecutar código arbitrario con privilegios de SISTEMA. Un atacante podría instalar programas, ver, cambiar o eliminar datos, o crear nuevas cuentas con derechos de usuario completos».

Microsoft en su boletin extraordinario

Como solución temporal, Microsoft recomienda a los usuarios detener y deshabilitar el servicio de cola de impresión para evitar que los agentes malintencionados aprovechen la vulnerabilidad. El Centro de Coordinación CERT, en una nota de vulnerabilidad, también aconseja a los usuarios que bloqueen el tráfico SMB saliente para evitar conectarse a una impresora compartida maliciosa.

Créditos: Jortegacalvo